TOLERANT Match Pseudonymisierung

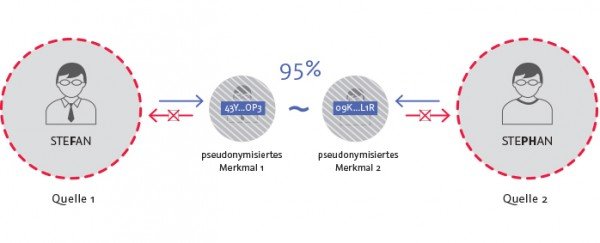

Werden personenbezogene Merkmale – z.B. Name, Anschrift, Telefonnummer – durch Pseudonyme ersetzt, so werden ähnliche Datensätze mit den heute üblichen Verfahren selbst bei kleineren Abweichungen nicht mehr erkannt. TOLERANT Software liefert eine Lösung für die unscharfe Suche auf vollständig pseudonymisierten Daten. Sie finden dann z.B. Stefan ~ Stephan, obwohl in den Daten 43Y…OP3 oder 09K…L1R steht.

Erweiterung für TOLERANT Match

TOLERANT Match ist unser Standardprodukt für eine pfeilschnelle, treffsichere Kundensuche und Dublettenerkennung in großen Datenbeständen. Wir haben ein in der Literatur unter dem Stichwort »Privacy preserving record linkage« beschriebenes Verfahren integriert, das nun neben anderen Abgleichsverfahren zur Verfügung steht. Nutzer von TOLERANT Match können zukünftig auf einfache Weise in einem Abgleich die pseudonymisierte Suche mit der nicht pseudonymisierten Suche kombinieren.

Werkzeug zur Vorverarbeitung

Für die Pseudonymisierung der Daten wurde ein eigenständiges Werkzeug zur Vorverarbeitung der Daten entwickelt. Damit kann eine Partei A (Datengeber) die Pseudonymisierung auszuführen und die so pseudonymisierten Daten einer Partei B zur weiteren Verarbeitung zu übergeben. Auch eine Datenverarbeitung pseudonymisierter Daten durch einen Dienstleister ist denkbar, bei dem die Datenverarbeitung selbst auf »neutralem« Gebiet stattfindet. Für Einzelanfragen kann ein Pseudonymisierungsproxy diese Aufgabe übernehmen.

Batch- oder Service-Modus

TOLERANT Match bietet zwei grundsätzliche Nutzungsarten, die auch für die pseudonymisierten Merkmale zur Verfügung stehen. Im Batch-Modus können große Datenbestände schnell miteinander verglichen werden. Einzelabfragen sind im Service-Modus möglich, die dann z.B. bei der interaktiven Datenerfassung genutzt werden können. Mit »TOLERANT Match / Pseudonymisierung« lassen sich z.B. nachfolgende Anwendungsszenarien umsetzen.

Anwendungsszenarien

Sperrlisten für gelöschte Kunden

Unternehmen müssen Löschaufforderungen von Kunden nachkommen. Allerdings bedeutet eine buchstäbliche Umsetzung, dass das Unternehmen die Information, dass der Kunde nicht mehr angeschrieben werden will, nicht speichern kann. Es kann also vorkommen, dass der Kunde künftig unerwünschte Post erhält. Ein Gegenmittel wäre, die Kundendaten in anonymisierter Form einer Sperrliste hinzuzufügen und diese vor künftigen Anschreiben zur Prüfung heranzuziehen. Mit heute üblichen Verfahren erfolgt diese Prüfung allerdings nicht fehlertolerant. Schon kleine Abweichungen der Schreibweise von Name oder Adresse führen dazu, dass der Kunde auf der Sperrliste nicht gefunden wird.

Prüfung gegen Sanktions- oder PEP-Listen

Gesetzliche Regelungen fordern die regelmäßige Überprüfung von Kreditoren und Debitoren gegen sogenannte Terror- und Sanktionslisten, sowie die Identifikation von politisch exponierten Personen (PEP). Für kleine und mittlere Unternehmen (KMU) stellt diese Verpflichtung ein Problem dar, weil sich die Beschaffung entsprechender Software nicht lohnt. Stattdessen können solche Unternehmen PEP- und Sanktionslistenprüfungen als Dienstleistung nutzen. Aus Datenschutzgründen jedoch scheuen sich viele Unternehmen, ihre Kundendaten außer Haus zu geben. Die Alternative, nur anonymisierte Daten herauszugeben, ist wenig praktikabel, weil dabei meist keine fehlertolerante Überprüfung erfolgt. Genau das aber ist für Sanktionslisten wichtig, weil sie oft Schreib- und Übermittlungsfehler enthalten.

Berechnung analytischer Modelle

Für aussagekräftige analytische Modelle sollte eine möglichst breite Datenbasis genutzt werden. Falls Sie solche Modelle direkt berechnen wollen, ist allerdings eine Zustimmung Ihrer Kunden für eine Datenübertragung und -nutzung erforderlich.

Mit einer Pseudonymisierung können Sie Modelle auch ohne Kundenzustimmung durch neutrale Dritte – z.B. Dienstleister – berechnen lassen. Die dann ermittelte relevante Zielgruppe kann bei Vorliegen der entsprechenden Zustimmung wieder de-pseudonymisiert und angesprochen werden.

Marktforschung

Nehmen wir an, dass Daten zur selben Person in unterschiedlichen Datenbeständen vorliegen, z.B. in Ergebnissen medizinischer Studien. Die personenbezogene Verknüpfung dieser Datenbestände würde weitergehende Erkenntnisse ermöglichen, jedoch sind die Hürden dafür besonders in Deutschland sehr hoch. Ein datenschutzrechtlich akzeptiertes Verfahren für solche Fälle nutzt einem Treuhänder, der die zusammengehörenden Personendaten der verschiedenen Bestände ermittelt, an den Datennutzer jedoch nur in anonymisierter oder pseudonymisierter Form weitergibt. In diesem Fall müssen die Datengeber ihren Vertrauensbereich auf den Datentreuhänder ausdehnen. Ein noch weitergehender Schutz der Personendaten wird erreicht, wenn sie dem Datentreuhänder nur anonymisiert ausgehändigt werden. Die Ausdehnung des Vertrauensbereichs ist dabei nicht notwendig. Allerdings kann der Datentreuhänder dann mit heute üblichen Verfahren keinen fehlertoleranten Abgleich durchführen. Schon geringfügige Schreibfehler würden die gewünschten Erkenntnisse beim Abgleich der verschiedenen Datenbestände verhindern.

Datenanreicherung durch externe Dienstleister

Dienstleister, die wertvolle Informationen – z.B. Firmendaten, Risikobewertungen, Kommunikationsdaten – zur Anreicherung anbieten, sind in einem Dilemma. Entweder vertrauen Unternehmen ihnen ihre Kundendaten an oder sie müssen ihre wertvollen Daten an die Unternehmen zur internen Anreicherung liefern. Mit einer fehlertoleranten Suche und Pseudonymisierung sind beide Ansätze ohne Risiko möglich.